数字时代的隐秘威胁 黑客如何利用数字证书签署恶意软件,侵蚀数字文化创意产业

在数字文化创意产业蓬勃发展的今天,从独立游戏、影视特效软件到专业设计工具,各类创意软件已成为创作者不可或缺的伙伴。阳光之下暗流涌动,一种高度隐秘且破坏性极强的网络攻击方式正悄然蔓延:黑客通过盗取或伪造数字证书,为恶意软件披上“合法”外衣,直接威胁着创意软件生态与用户安全。本文将揭示这一隐秘攻击链条的十大关键环节与深远影响。

1. 供应链攻击:渗透软件开发商

攻击者并非直接面向终端用户,而是瞄准创意软件开发公司本身。通过钓鱼邮件、未修补的漏洞或内部人员渗透,黑客入侵开发环境,窃取用于代码签名的数字证书。一旦得手,他们便能为恶意负载盖上“官方认证”的印章。

2. 证书颁发机构(CA)的妥协

少数情况下,攻击者会直接针对证书颁发机构。通过高超的技术手段或社会工程学,获取签发证书的权限,从而能够“合法”地签发看似由正规公司申请的证书,用于签署恶意创意软件安装包或更新程序。

3. 利用过期或未撤销的证书

许多公司在证书过期或员工离职后,未能及时撤销旧证书。黑客在暗网或通过其他渠道获取这些“废弃”的证书,利用安全软件可能存在的验证盲区,让恶意软件蒙混过关。

4. 伪造开源或小众开发者身份

数字文化创意领域有大量独立开发者和小团队。攻击者伪造这些实体身份,向CA申请证书。由于审核可能相对宽松,他们成功获取证书后,便可发布携带后门或勒索病毒的“创意工具”或“素材包”。

5. 恶意软件“白利用”

攻击者将恶意代码注入到某些正版、已签名的创意软件进程中(如一款流行的视频编辑插件)。由于主进程签名有效,安全软件会放行,从而实现恶意操作的“借壳上市”。

6. 驱动级恶意软件的签名滥用

针对需要高性能硬件的创意工作(如3D渲染、VR开发),攻击者会聚焦于盗取用于签署硬件驱动程序的证书。签署后的恶意驱动能获得系统最高权限,进行深度隐藏和数据窃取。

7. 利用软件自动更新机制

许多创意软件设有自动更新功能。黑客若入侵了更新服务器或劫持了更新域名,便可用盗取的证书签署恶意更新包。用户将在毫无戒备的情况下,亲手将恶意软件请进系统。

8. 针对数字资产市场的攻击

模型、贴图、音效等数字资产交易平台是创意工作者的重要资源库。攻击者上传捆绑了恶意代码的“优质”资源包,并使用盗取的证书进行签名,诱导用户下载执行。

9. 水坑攻击:污染特定下载源

黑客分析目标创意人群(如某动漫设计社区)常访问的网站、论坛或小众下载站,入侵这些站点后,替换或污染其提供的软件工具下载链接,指向由被盗证书签署的恶意版本。

10. 双重打击:勒索与窃取并存

恶意软件被签署后,不仅能以勒索软件形式加密创作者宝贵的项目源文件,还能以后门形式长期潜伏,持续窃取未公开的创意作品、商业机密,甚至用于后续的横向渗透。

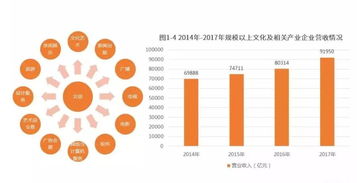

对数字文化创意产业的深远影响

这种攻击的危害远超普通恶意软件。它严重破坏了信任基石。当创作者发现连官方签名的软件都不可信时,整个软件生态的采纳与更新意愿将受重创。它直接导致知识产权流失。尚未发布的作品、独创的算法、核心设计资料被窃取,给个人创作者或公司带来毁灭性打击。它增加了整个行业的防护成本,迫使开发者与平台在安全验证上投入更多资源,可能拖慢创新步伐。

防御之道:构建纵深安全体系

应对此威胁,需多方协同:

- 开发者与CA:实施更严格的身份验证与证书生命周期管理,推广代码签名证书的硬件存储(如HSM)。

- 平台与分发渠道:加强软件上架审核,实施多重哈希验证与行为沙箱分析。

- 终端用户与企业:保持系统和安全软件更新,对即使是已签名的软件也保持警惕,验证其来源哈希,并对关键创意项目进行离线备份。

- 行业与监管:建立行业性的证书异常共享机制,加快对失窃证书的撤销与广播速度。

数字证书本是网络世界的“信任护照”,当其被黑手盗用,便成了最具欺骗性的攻击利器。在数字文化创意产业这片依赖开放、协作与信任的沃土上,守护这份信任,不仅是技术挑战,更是关乎产业繁荣的安全基石。唯有通过持续的技术革新、严格的流程管理与广泛的安全意识教育,才能让创意在数字世界安全地绽放。

如若转载,请注明出处:http://www.plonqkv.com/product/81.html

更新时间:2026-06-02 19:25:03